- Kataloge

- INSYS MICROELECTRONICS GmbH

- Die Top10 Gebote für mehr IT-Sicherheit in der industriellen Datenkommunikation

Die Top10 Gebote für mehr IT-Sicherheit in der industriellen Datenkommunikation

1 /13Seiten

Die Top10 Gebote für mehr IT-Sicherheit in der industriellen Datenkommunikation

1 /13Seiten

Katalogauszüge

Die Top 10 Gebote der industriellen Datenkommunikation für mehr IT-Sicherheit

Katalog auf Seite 1 öffnenSei einzigartig! Passwörter dienen der zuverlässigen Identikation. Hoch bedroht sind Zugänge ohne Passwort oder mit Standard-Zugangsdaten (Werkseinstellungen). Im Betriebssystem stellt jeder installierte oder gestartete Dienst ein Sicherheitsrisiko dar. Empfehlung: Schreibe die Verwendung individueller Zugangsdaten (Passwort, Login) per Vertrag vor. Etabliere organisatorische Maßnahmen (z.B. Abnahmeprotokoll) und kontrolliere regelmäßig. Bevorzuge Geräte mit gehärtetem Betriebssystem (z.B. INSYS icom). ©vesp t ©vespots otolia ©vespots - Fotoli .com v tolia.com

Katalog auf Seite 2 öffnenRichte Brandabschnitte ein! Über unbeschränkte oder unzureichend beschränkte Fernwartungszugänge können Manipulationen in anderen Systemen oder weiteren Netzen möglich werden. Bei unbefugten Zugriffen können Leib und Leben der Bediener bedroht sein (Safety-Problem). Empfehlung: Minimiere die „Reichweite“ von Fernzugängen durch granulare Segmentierung der Netze und Abschottung der Segmente durch Firewalls. © digifree - Fotolia.com digifree Fo olia.com igifr gif gif i Fotolia co o lia com li om

Katalog auf Seite 3 öffnenSei verschlossen! Über das Internet erreichbare Netze und Geräte sind stets einer höheren Gefährdung ausgesetzt. Besonders verwundbar sind Systeme, bei denen Updates nicht zeitnah oder nie möglich sind. Empfehlung: Bevorzuge ausgehende Verbindungen über eigene VPNs oder Dienste wie den INSYS Connectivity Service. Schütze öffentliche Zugänge durch Firewall-Router. Erlaube nur zum Betrieb notwendige Ports (zu IP-Adressen) und Protokolle. © a felweile - Fotolia.com ap lweile tolia.com o

Katalog auf Seite 4 öffnenLass keine Fremden rein! Firewalls schützen ein sicheres Netzwerk vor Übergriffen aus einem unsicheren Netzwerk und ermöglichen einen autorisierten Zugriff aus dem LAN auf öffentliche Dienste/Netzwerke (WAN). Empfehlung: Erlaube Datenpakete durch Firewall-Regeln nach dem Prinzip „Verbiete alles, erlaube Notwendiges“. Verwende MAC-Filter und gewähre damit nur autorisierten MAC-Adressen den Zugang ins LAN und erschwere damit lokale Angriffsversuche. © chalabala - Fotolia.com chalabala Fotol a.co alab la lab tolia.c tolia.c ol ol .co

Katalog auf Seite 5 öffnenLass Dich nicht aus dem Haus locken! Wie bei Weblinks in E-Mails können auch bei Verbindungsanforderungen „Freund oder Feind“ nicht immer unterschieden werden. Empfehlung: Reagiere auf keinen Verbindungsversuch unbekannter Teilnehmer! Lege fest, wer mit wem Daten austauschen darf. Lehne alle Geräte ab, die sicherheitsrelevante Informationen der Gerätekonguration (Passwörter, Logins, Zertikate) in unverschlüsselte Backups schreiben.

Katalog auf Seite 6 öffnenFrage nach der Parole! Im Gegensatz zur Passwortabfrage an einer einzigen Stelle erzielen mehrstuge Sicherheitsbarrieren einen deutlich höheren Beitrag zur Abwehr von bösartigen Kommunikationspartnern. Empfehlung: Bevorzuge voneinander unabhängige Maßnahmen: Erlaube einen Verbindungsaufbau nur mit zertikatbasierter Authentisierung und fordere verschlüsselte Datenübertragung. Schreibe vor, dass das „Gerät hinter dem Router“ zum Login ein sicheres Passwort fordert. © apops - Fotolia.com apops ops tolia.com

Katalog auf Seite 7 öffnenKontrolliere Dienstboteneingänge! Bedrohungen kommen aus öffentlichen Netzen und „von innen“. Kongurierbare Netzwerkports und Portsecurity-Funktionen sind wichtige Schutzmaßnahmen. Empfehlung: Dokumentiere alle Fernwartungszugänge. Untersage Backdoors vertraglich. Überwache aktive Ethernet-Ports und schalte ungenutzte ab. Protokolliere erfolglose Loginversuche. Versende Meldungen (SMS, E-Mail, SNMP-Trap) z.B. bei Loginversuchen, Kongurationsänderungen, Netzwerkkabel ein-/ausgesteckt. © MNStudio - Fotolia.com

Katalog auf Seite 8 öffnenLeiste dir eine Schmutzschleuse! Eine weitere Gegenmaßnahme ist eine demilitarisierte Zone (DMZ). Zugriffspunkte für Fernwartung in einer DMZ bewirken, dass sich externe Mitarbeiter, Dienstleister und Geräte für M2M-Kommunikation erst in die DMZ verbinden und dann von dort aus nur den benötigten Zugriff ins Steuerungsnetz erhalten. Dabei isoliert die DMZ die Netzwerke (LAN, WAN) durch Firewalls voneinander. Empfehlung: Leiste Dir eine DMZ. © Bertold Werkmann - Fotolia.com Bertold Werkma n Fotolia.com m ma otolia com o o .co co

Katalog auf Seite 9 öffnenVerkehre nur mit sicheren Partnern! Ziel ist die abhör- und manipulationssichere Kommunikation. Deshalb ist Verschlüsselung ein „Muss“. Virtuelle private Netzwerke schaffen geschlossene Benutzergruppen und stellen die Erreichbarkeit von Mobilfunk-Clients sicher. Empfehlung: Bevorzuge ausgehende Verbindungen über eigene VPNs oder VPN-Dienste auf deutschen Servern, wie dem INSYS Connectivity Service. Verweigere Nichtautorisierten den Verbindungsaufbau durch zertikatbasierte Authentizierung. © GooDAura - Fotolia.com GooDA ra Fot l a.com oDA DA Fo com com

Katalog auf Seite 10 öffnenWasch Dir die Hände! Ein Werksreset muss restlos alle sicherheitsrelevanten Daten wie Kongurationen, Logles, Zugangsdaten und Sicherheitszertikate löschen. Empfehlung: Erlaube nur Geräte, die beim Werksreset alle sicherheitsrelevanten Daten löschen. Halte auch Feldgeräte durch Updates aktuell oder begrenze deren Kommunikation durch LAN-to-LAN-Firewallrouter. Organisiere die geregelte Außerbetriebnahme und Entsorgung der Geräte (Werksreset, Zerstörung) derart, dass keine Rückschlüsse möglich sind. © Peter Atkins - Fotolia.com Fotolia c ia.com ia

Katalog auf Seite 11 öffnen„IT-Sicherheit ist Aufgabe und liegt in der Verantwortung der höchster Stelle. “ Ich, MOSES 2.0, möchte mit meinen TOP 10 Geboten auf die Relevanz von IT-Sicherheit in der Datenkommunikation aufmerksam machen. Diese Gebote drehen sich um technische, physische und organisatorische Maßnahmen zum Schutz vor Manipulation und Diebstahl. So einfach sie sich lesen: Sie sind grundlegend und trotzdem werden sie leider oftmals nicht befolgt! Natürlich ist diese Liste nicht abschließend. Ich lade Sie ein, mit mir zu diskutieren, positive wie negative Beispiele zum Thema aufzuzeigen oder weitere „Gebote“...

Katalog auf Seite 12 öffnenAlle Kataloge und technischen Broschüren von INSYS MICROELECTRONICS GmbH

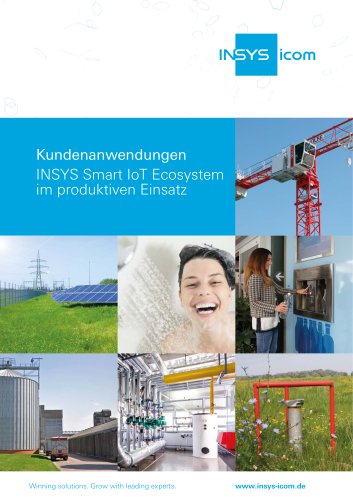

- Anwendungsbeispiele

44 Seiten

- Produkt- und Leistungsübersicht

40 Seiten

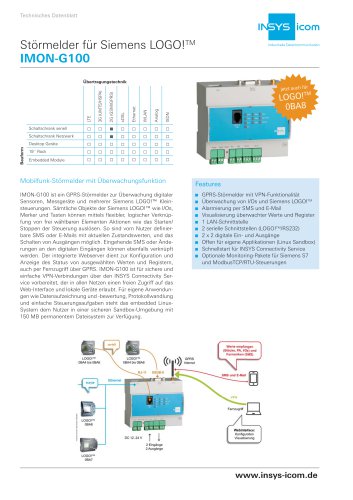

- Benutzerhandbuch IMON-G100

147 Seiten

- Technisches Datenblatt IMON-G100

3 Seiten

Archivierte Kataloge

- VPN-Dienst für M2M-Anwendungen

4 Seiten

- Excellence-in-M2M Kompetenz-Netzwerk

28 Seiten

- Produkt- und Leistungsübersicht

44 Seiten

- Anwendungsbeispiele

21 Seiten

- Anwendungsbeispiele

40 Seiten